Теперь хакеры Путина подверглись атаке - со стороны Microsoft - «Иностранная пресса»

Кевин Пулсен | The Daily Beast

"Новая наступательная операция Microsoft теснит хакеров российского правительства, стоящих за вмешательством в прошлогодние выборы; она установила более 120 новых мишеней кибершпионажа Кремля и удалила сегменты хакерского аппарата Путина, - пишет Кевин Пулсен в эксклюзивном материале для американского издания The Daily Beast. - Как Microsoft это делает? Оказывается, есть нечто еще более грозное, чем вредоносное ПО Москвы: адвокаты".

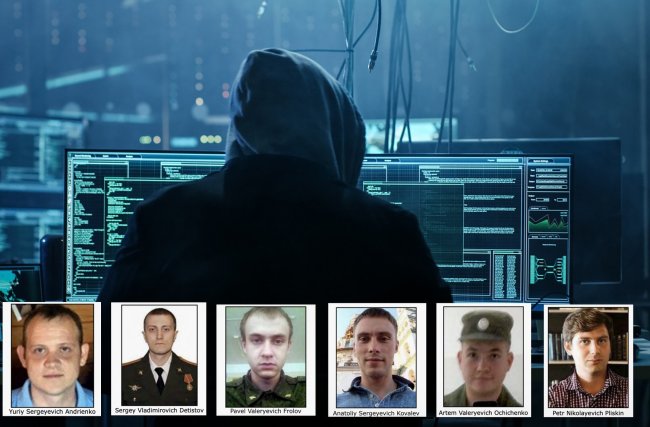

Как сообщает журналист, в прошлом году адвокаты производителя программного обеспечения без лишнего шума подали иск на хакерскую группу, известную как Fancy Bear, в федеральный суд за пределами Вашингтона, обвинив ее в компьютерном внедрении, киберсквоттинге и незаконном использовании торговой марки. "Однако это действие не нацелено на то, чтобы затащить хакеров в суд, - говорится далее. - Иск - инструмент для Microsoft, чтобы атаковать то, что он называет "самой чувствительной точкой" шпионских операций Fancy Bear: командно-контрольные серверы, которые хакеры используют, чтобы тайно направлять вредоносное ПО на компьютеры жертв".

Начиная с августа Microsoft использовал иск, чтобы вывести из-под контроля Fancy Bear 70 различных командно-контрольных точек. "Подход компании непрямой, но эффективный, - поясняет Пулсен. - Вместо того чтобы брать под физический арест серверы, которые Fancy Bear арендует у центров обработки данных по всему миру, Microsoft захватывал имена интернет-доменов, которые к ним ведут. Речь идет об адресах, вроде livemicrosoft[.]net или rsshotmail[.]com, которые Fancy Bear регистрирует под вымышленными именами по цене примерно 10 долларов за адрес". Как только домены попадают под контроль Microsoft, они перенаправляются с российских серверов на серверы компании, отрезая хакеров от их жертв и предоставляя Microsoft всевидящий взгляд на сеть автоматических шпионов этих серверов, объясняет журналист.

Далее Пулсен информирует, что в пятницу, после месяцев тяжбы и тысяч страниц судебных документов, судья в Александрии (штат Вирджиния) должна выслушать предложение Microsoft по финальному заочному вердикту и судебному запрету против Fancy Bear. "Microsoft не называет Россию в иске, вместо этого описывая Fancy Bear как "изощренную и хорошо финансируемую организацию", которая остается неустановленной, - уточняет журналист. - Однако компании по безопасности и рассекреченные выводы разведки США причислили Fancy Bear к компонентам российской военной разведки ГРУ".

По словам Пулсена, наступательная операция против Fancy Bear кажется первым примером того, как технологическая компания попыталась напрямую сорвать операцию иностранной разведки в большом масштабе. Отключение Fancy Bear не влияет на все вредоносное ПО группы, уточняется в статье: "некоторые хакерские инструменты России, вроде имплантата X-Tunnel, использованного против Демократической партии, подсоединяются к командно-контрольным серверам, используя свой IP-адрес, состоящий из цифр, вместо доменного имени". Однако "то, как Microsoft топит их домены увеличивает затраты Fancy Bear", отметил в беседе с автором Кайл Эмке, старший исследователь в области разведки в ThreatConnect (штат Вирджиния), который ежедневно отслеживает тайные серверы Fancy Bear.

Автор статьи сообщает, что с целью ускорить процесс по отключению доменов хакеров в качестве независимого "судебного контроллера", осуществляющего надзор над запросами об отключении, была назначена отставная судья.

"Не имея реальных имен и адресов, за которыми следовать, адвокаты Microsoft потчевали хакеров судебными документами по электронной почте, посылая их на одноразовые аккаунты, которые были использованы при регистрации командно-контрольных доменов, - говорится далее. - Ответа они так и не получили, но следящий жучок, который адвокаты внедрили в электронные письма, показал, что сообщения открывали как минимум 30 раз. Пока единственным ответом от хакеров была спокойная регистрация новых командно-контрольных доменов с каждой волной отключений".

В заключение автор пишет, что в рамках своего предложения в суде, которое будет оглашено в пятницу, Microsoft просит остаться судебного контроллера на неопределенный срок (компания будет оплачивать расходы) и добивается ордера, который в будущем позволил бы конфисковать у Fancy Bear ряд прочих доменов, вдохновленных Microsoft, которые не были зарегистрированы, но, согласно алгоритмам компании, могут быть использованы впоследствии кремлевскими хакерами. В этом списке 9 тыс. имен.

И будьте в курсе первыми!